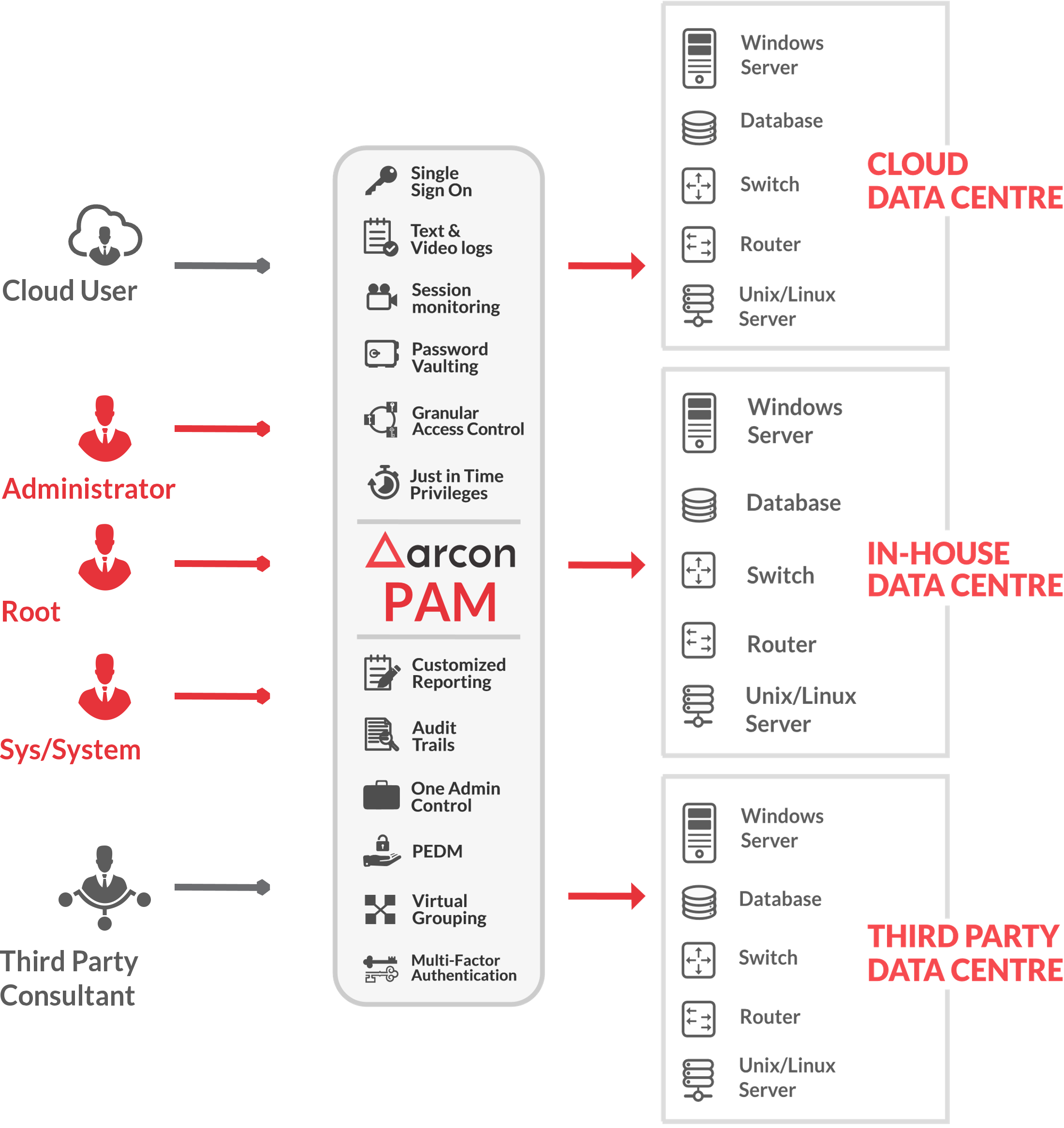

سامانه PAMمدیریت دسترسی ممتاز آرکون

راهکاری پیشرفته برای ایمنسازی حسابهای حساس و دسترسیهای سطح بالا

راهکاری پیشرفته برای ایمنسازی حسابهای حساس و دسترسیهای سطح بالا

مدیریت دسترسی ممتاز (PAM) به سامانه هایی اشاره دارد که حساب کاربرانی را که دارای مجوز دسترسی به منابع مهم و شرکتی هستند ، به طور ایمن مدیریت می کنند

کاربرانی که سطح دسترسی بالا (Privileged) دارند میتوانند دسترسی به منابع حیاتی سازمان داشته باشند. بنابراین، مانیتور کردن و کنترل کردن دسترسیهای کاربرانی که سطح دسترسی بالا دارند بسیار حیاتی است. مهاجمین معمولا برای دسترسی و سرقت اطلاعات محرمانه و سوء استفاده از اطلاعات محرمانه نیاز به مجوزهای با Privilaged دارند که این مجوزها معتبر هم باشند. جهت مدیریت کاربران با دسترسی سطح بالا مخصوصا کاربرانی که از راه دور به سرورهای سازمان متصل میشود از سامانه مدیریت دسترسی استفاده میشود.

با گسترش زیرساختهای شبکه، افزایش تجهیزات فعال و برون سپاری فعالیت ها به پیمانکاران باعث ایجاد نگرانی در مورد مسائل امنیتی در دسترسی از راه دور به سیستم ها گردیده است.

PAM به منظور ایجاد بستری امن برای دسترسی مجاز و به موقع به سرویسها و منابع شبکه، و با در نظرگرفتن سطوح مختلف دسترسی و محرمانگی، امکان دسترسی به منابع شبکه را در اختیار کاربران ادمین قرار داده تا تمامی فعالیتها ثبت و ضبط شده و حتی بتوان آنها را به صورت خودکار از کارهایی که نباید انجام دهند و یا میتوانند برای سازمان پر ریسک باشند بر حذر داشت.

هدف PAM کنترل، مدیریت و نظارت بر عملکرد کاربران با سطح دسترسی بالا (کاربران ادمین) در سطح مرکز داده و شبکه سازمانها به منظور کاهش مخاطرات امنیتی ناشی از فعالیتهای مخرب یا اشتباهات سهوی نیروهای انسانی سازمان میباشد

در حقیقت با پیاده سازی راهکار PAM میتوانید تعیین کنید چه کسی، چرا، چه زمانی و به چه میزانی به منابع سازمانی شما دسترسی داشته باشد.