رویکرد استراتژیک با تکیه بر مدل اعتماد صفر در امنیت سایبری

در دنیای کنونی وقتی از دیدگاه امنیت سایبری به مسائل نگاه کنیم اعتماد مطلق و بی چون و چرا توجیهی نداشته و باید هموار در هر مرحله از تعاملات، صلاحیت و مجوز صادر شده و فرآیند اعتبارسنجی انجام گردد. از مقاله قصد دارین به ضرورت مهاجرت از استراتژی های با رویکرد سنتی به استراتژی های روز دنیا بپردازیم.

* استراتژی سنتی “قلعه و خندق”

* استراتژی مبتنی بر ” اعتماد صفر”

مدل امنیتی "قلعه و خندق":

امنیت شبکه های سنتی به صورتی بود که همواره موجودیت های داخل یک شبکه هویتشان برای یکدیگر محرز میگردید که این رویکرد مخاطرات جدی و تهدیدات جبران ناپذیری را متوجه سازمان مینمود. در واقع معماری امنیتی شبکه های سنتی منطبق بر مفهومی با عنوان “قلعه و خندق” است به این معنی که با تعریف مکانیزمهای مختلف امکان ورود به داخل را سخت و پیچیده میکند اما به امنیت داخلی توجه ویژه ای نمیشود.

استراتژی قلعه و خندق بر این اساس بنا شده است که همواره هر چیزی که داخل شبکه قرار دارد مورد اعتماد است. در امنیت Castle-and-Moat ، دسترسی از خارج از شبکه دشوار است، اما همه افراد داخل شبکه به طور پیشفرض قابل اعتماد در نظر گرفته میشوند و دسترسی دائمی دارند.

مشکلات ناشی از پیاده سازی این مدل امنیتی:

* برای هر فردی که اجازه دسترسی را دریافت کرده باشد، امکان کنترل آزادانه بر هر چیزی که داخل شبکه قرار دارد فراهم است؛ این فرد میتواند یک مهاجم باشد!

* نقض داده های سازمانی – که سالانه هزینه سرسام آوری را به سازمان تحمیل کرده یا تداوم کسب و کار را با مخاطره روبرو میسازد.

استراتژی "اعتماد صفر"

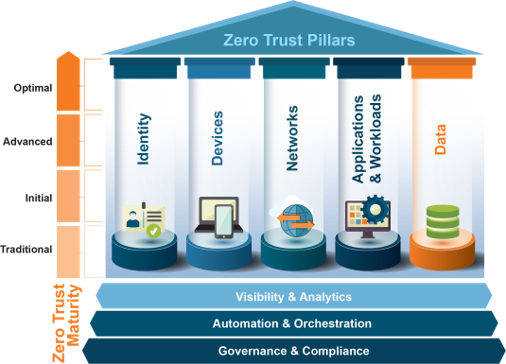

اما استراتژی امنیتی “اعتماد صفر” فارغ از اینکه شخص داخل یا خارج از شبکه ما باشد برای ورود و برقراری ارتباط نیاز به اعتبارسنجی و احراز هویت مداوم دارد. شعار ما در Zero Trust “اعتماد نکردن و همواره تایید گرفتن” میباشد. اعتماد صفر با تمرکز بر 5 اصلی اساسی زیر تصمیم بر ایجاد یا منع حق دسترسی گرفته و بدین ترتیب میتواند دید جامعی را در جهت ایجاد دسترسی با ضریب امنیت بالا برقرار نماید.

ارکان اصلی استراتژی "اعتماد صفر"

موجودیت/کاربر

ارتقا سطح آگاهی و دانش امنیتی کاربران سازمان

احراز هویت ایمن و مستمر در تمامی مراحل با کمک MFA و پشتیبانی از SSO و هچنین اتخاد سیاست های امن انتخاب پسورد

داده

مهمترین دارایی هر سازمان داده های آن بوده و شناسایی و طبقه بندی و اجرای مکانیزهای امنیتی و نظارت روی داده های حساس سازمان بهترین روش برای جلوگیری از نقض/نشت داده میباشد.

* رمزنگاری

* کنترل و اعمال محدودیت دسترسی به داده حساس سازمان

* بهره گیری و پیاد سازی استاندارها و الزامات بین المللی امنیت اطلاعات

شبکه

Microsegmentation عملی است که شبکه ها را به شبکه های کوچکتر تقسیم کرده تا مدیریت موارد زیر محقق گردد:

* دسترسی به برنامه ها و سرویس ها متناسب با شرح شغلی کارمندان

تجهیزات

Inventory: لیست سازی تجهیزات مود در شبکه و پیاده سازی BYOD

Security: پیاده سازی الزامات و سیاستهای امنیتی

Monitoring: پیاده ساز ابزارها و مکانیزم های رصد و پایش تجهیزات

نرم افزارها/ جریان داده

طراحی، پیاده سازی، نگهداری و پایش نرم افزارها و سرویسهای سازمان با تکیه بر اصول DevSec

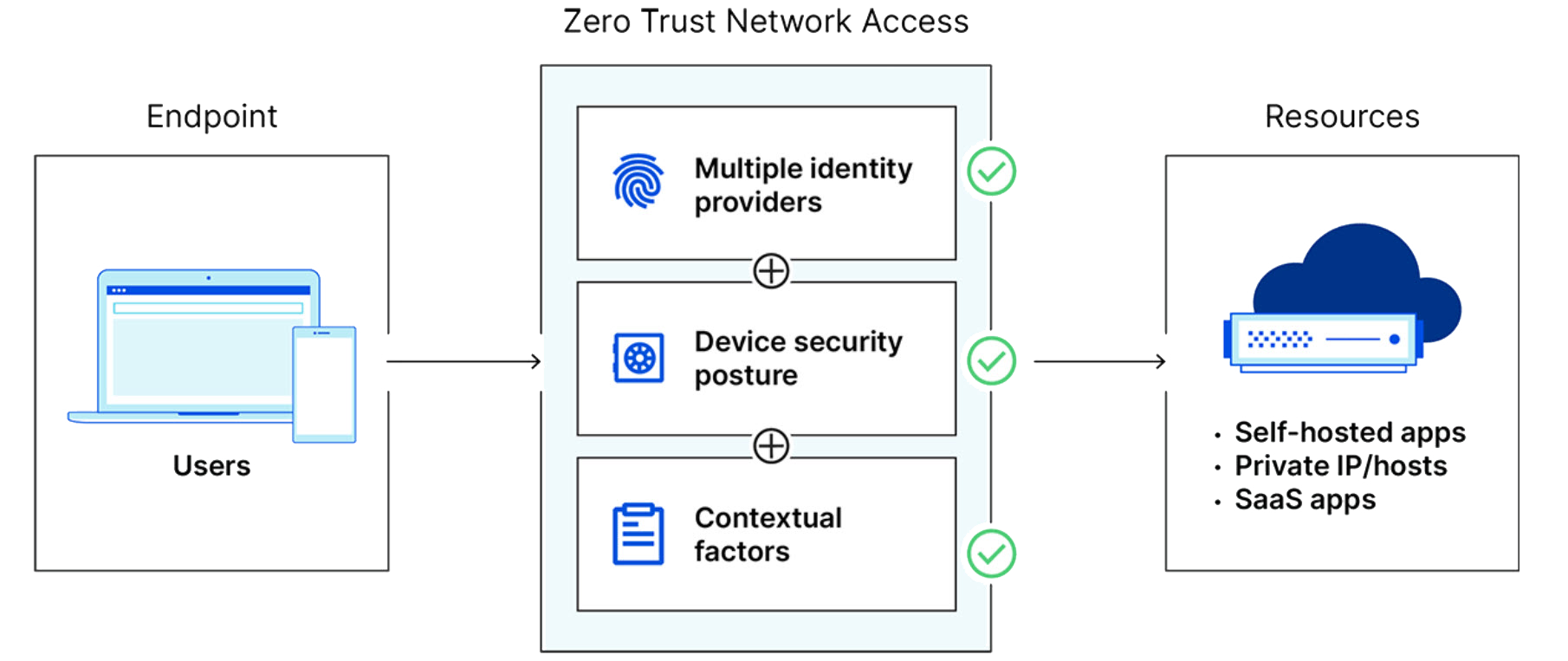

مدل ZTNA در مقابل مدل سنتی ارتباط VPN

در مدل سنتی ” قلعه و خندق” روش ارتباطی از طریق VPN محقق میگردد، در صورتی که در استراتژی “ZeroTrust” مدل ZTNA با تمام الزامات و ماحظات امنیتی ما را در ایجاد بستری امن یاری مینماید.